- Los operativos tecnológicos norcoreanos están infiltrándose en las industrias de blockchain de Europa en respuesta a las presiones de EE. UU.

- El Grupo de Inteligencia de Amenazas de Google (GTIG) destaca el uso de identidades falsas por parte de los operativos para actuar como empleados remotos en empresas tecnológicas.

- Estos operativos explotan las políticas de traer su propio dispositivo (BYOD), enmascarando sus actividades mientras parecen trabajadores legítimos.

- Haciendo pasar como profesionales de centros tecnológicos globales, aprovechan tecnologías como Solana, Rust y el stack MERN para integrarse en proyectos.

- Una red de facilitadores en el Reino Unido apoya sus actividades, facilitando una mayor penetración en las industrias tecnológicas europeas.

- Desde octubre, ex-empleados coaccionados han amenazado con violaciones de datos, marcando un aumento en los intentos de extorsión.

- La industria tecnológica de Europa enfrenta un desafío crítico en equilibrar la innovación con la seguridad en medio de estas amenazas ocultas.

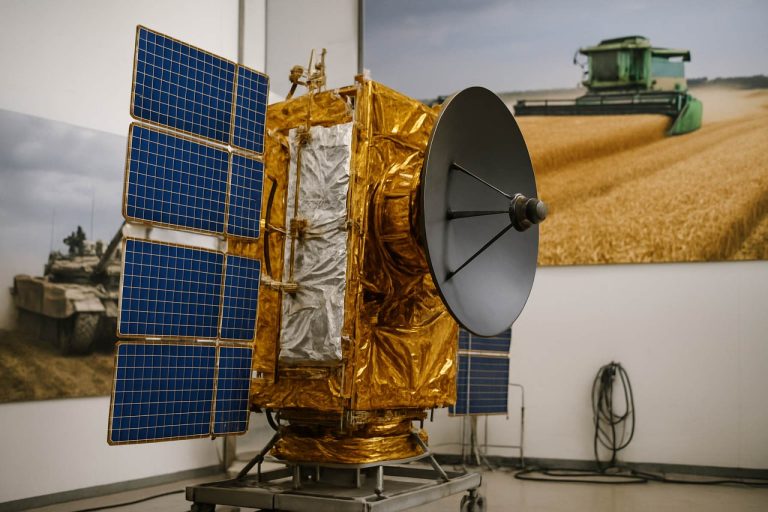

El inframundo digital se está despertando en el corazón de Europa, mientras los operativos tecnológicos norcoreanos se infiltran sigilosamente en las crecientes industrias de blockchain del continente. Este cambio aparentemente trivial ocurre después de que las presiones crecientes de las autoridades estadounidenses han obligado a estos hábiles estafadores a buscar refugio económico al otro lado del Atlántico.

Según el Grupo de Inteligencia de Amenazas de Google (GTIG), esta expansión de actividad clandestina no es accidental. Corea del Norte ha reconfigurado meticulosamente sus tácticas, construyendo una sofisticada red de identidades falsificadas para vulnerar las defensas europeas. Estos operativos se hacen pasar por empleados remotos, integrándose sin problemas en empresas que gestionan iniciativas innovadoras de blockchain e inteligencia artificial.

Lo que surge del meticuloso análisis de Google es una imagen inquietante: una organización internacional duplicitista que trama bajo la superficie tecnológica de Europa. Los operativos explotan con pericia las políticas corporativas de traer su propio dispositivo (BYOD), permitiéndoles oscurecer sus actividades ilícitas mientras están abrigados detrás de la fachada de un empleo legítimo.

Estos trabajadores de IT norcoreanos crean un elaborado disfraz, haciéndose pasar por profesionales auténticos provenientes de centros tecnológicos globales como Italia, Japón y Vietnam, hasta las menos conspicuas regiones de Malasia y Ucrania. Armados con credenciales falsificadas y referencias embellecidas, extienden sus tentáculos digitales hacia proyectos que utilizan tecnologías de blockchain de vanguardia como Solana y Rust, entre otras. Desarrollan ágilmente plataformas, desde sistemas de blockchain hasta mercados laborales, aprovechando tecnologías como el stack MERN.

GTIG enfatiza la expansión de una red de apoyo sombría en el propio Reino Unido, señalando una colección heterogénea de facilitadores que asisten a estos operativos en tejer los nuevos hilos de su red engañosa a través de Europa. Esta presencia sugiere una integración estratégica que facilita su continuidad y crecimiento.

Sin embargo, a medida que se asienta el polvo sobre los contratos de trabajo desestimados, otra sombra se cierne. Desde octubre, un aumento en los intentos de extorsión subraya una tendencia preocupante: trabajadores traicionados coaccionando a sus antiguos empleadores con amenazas de violaciones de datos.

Esta retorcida saga nos deja un mensaje claro: la floreciente frontera digital de Europa, al buscar talento tecnológico remoto, debe navegar en la dicotomía de la innovación y la vigilancia. A medida que las amenazas encubiertas buscan persistentemente vulnerabilidades, las robustas salvaguardias digitales se convierten no solo en una necesidad, sino en un testimonio de previsión en nuestro mundo interconectado.

La Infiltración Oculta: Desenmascarando a los Operativos Cibernéticos Norcoreanos en la Industria de Blockchain de Europa

Introducción

El paisaje digital de Europa está experimentando una transformación inquietante, ya que los operativos tecnológicos norcoreanos infiltran y desestabilizan los sectores de blockchain e inteligencia artificial. Estos esfuerzos encubiertos destacan una narrativa convincente de engaño estratégico, poniendo de relieve las vulnerabilidades en la ciberseguridad corporativa, particularmente en las empresas que abrazan políticas de trabajo remoto y el fenómeno de traer su propio dispositivo (BYOD).

Cómo se Infiltran los Operativos Norcoreanos en la Tecnología Europea

1. Identidades y Calificaciones Falsas: Aprovechando identidades falsificadas, los operativos norcoreanos se hacen pasar por profesionales experimentados de centros tecnológicos de todo el mundo. Esta estrategia engaña a las empresas para que las contraten bajo falsos pretextos. Estos “empleados” presentan referencias falsas y portafolios pulidos para pasar la crítica inicial.

2. Tecnologías y Plataformas Innovadoras: Los infiltradores están integrando tecnologías como Solana, Rust y el stack MERN en su trabajo, desarrollando plataformas de vanguardia en blockchain y mercados digitales. Estos proyectos utilizan habilidades avanzadas pero también exponen vías significativas para brechas de datos si son manipuladas por actores maliciosos.

3. Explotación de Políticas de Trabajo Flexible: Estos operativos aprovechan las preferencias de las empresas europeas por el trabajo remoto y las políticas de BYOD, dándoles acceso remoto a redes corporativas sensibles.

Preguntas Apremiantes

– ¿Qué motiva la participación de Corea del Norte en la tecnología europea? Corea del Norte está impulsada por la necesidad económica, requiriendo ingresos extranjeros que busca a través de la integración en sectores tecnológicos lucrativos.

– ¿Cómo pueden las empresas protegerse? Protocolos de ciberseguridad mejorados, verificación de antecedentes rigurosos, auditorías regulares y sistemas de monitoreo de empleados son esenciales para prevenir la infiltración.

Casos de Uso del Mundo Real y Medidas de Seguridad

– Mayor Vigilancia: Empresas como intercambios de criptomonedas han comenzado a emplear herramientas de análisis de blockchain para identificar y bloquear transacciones ilícitas. La capacitación regular en concienciación sobre seguridad y detección de amenazas puede reducir significativamente las vulnerabilidades.

– Verificación de Terceros: Aprovechar servicios de terceros especializados en la verificación de historial laboral puede ayudar a autenticar efectivamente los antecedentes de los empleados.

Pronóstico del Mercado y Tendencias de la Industria

– Aumento de Amenazas Cibernéticas: Se prevé que el mercado de ciberseguridad crezca rápidamente a medida que más empresas reconozcan la necesidad crítica de medidas de protección. Gartner predice que el gasto global en ciberseguridad alcanzará niveles sin precedentes a medida que las empresas fortalezcan sus defensas.

– Soluciones de Seguridad para Blockchain: Con la penetración de blockchain en varios sectores, se espera que la demanda de soluciones de seguridad centradas en blockchain aumente, fomentando la innovación en encriptación y protección de datos.

Conclusiones y Recomendaciones

– Medidas de Seguridad Proactivas: Las empresas tecnológicas europeas deben reforzar sus defensas con medidas de seguridad proactivas, incluyendo autenticación de múltiples factores, prácticas de codificación seguras y auditorías regulares del hardware.

– Conciencia y Educación: Las organizaciones deben fomentar una cultura de conciencia sobre seguridad, educando continuamente a los empleados sobre cómo detectar actividades sospechosas e informar anomalías.

– Procesos de Contratación Estratégicos: Implementar procesos de contratación robustos, incluidas verificaciones de antecedentes internacionales, ayudará a identificar posibles impostores antes de que infiltren infraestructuras críticas.

Al comprender esta estrategia de infiltración encubierta y responder con protocolos de seguridad integrales, las empresas europeas pueden asegurar sus talentos innovadores mientras frustran a los actores maliciosos.

Para obtener más información sobre cómo mejorar sus estrategias de ciberseguridad, considere visitar [Google](https://google.com) para conocer las últimas recomendaciones del sector.